Bienvenido! volvemos de nuevo con un nuevo contenido que nos gustaría que te sea muy útil y dé respuesta a tus cuestiones ¡Empezamos!

Los piratas informáticos utilizan los rootkits para ocultar malware persistente y aparentemente indetectable dentro de su dispositivo que robará datos o recursos en silencio, a veces durante varios años. También se pueden utilizar en forma de registrador de teclas, en el que se vigilan las pulsaciones de teclas y las comunicaciones, proporcionando al espectador información de privacidad.

Este método de piratería en particular tuvo más relevancia antes de 2006, antes de que Microsoft Vista requiriera que los proveedores firmaran digitalmente todos los controladores de computadora. Kernel Patch Protection (KPP) hizo que los creadores de malware cambiaran sus métodos de ataque y solo recientemente a partir de 2018 con el Operación de fraude publicitario de Zacinlo, ¿los rootkits volvieron a ser el centro de atención?

Los rootkits anteriores a 2006 estaban todos específicamente basados en sistemas operativos. La situación de Zacinlo, un rootkit de la familia de malware Detrahere, nos dio algo aún más peligroso en forma de rootkit basado en firmware. Independientemente, los rootkits son solo alrededor del uno por ciento de toda la producción de malware vista anualmente.

Aun así, debido al peligro que pueden presentar, sería prudente comprender cómo funciona la detección de rootkits que ya se hayan infiltrado en su sistema.

Detección de rootkits en Windows 10 (en profundidad)

Zacinlo había estado en juego durante casi seis años antes de ser descubierto apuntando a la plataforma Windows 10. El componente rootkit era altamente configurable y se protegía a sí mismo de los procesos que consideraba peligrosos para su funcionalidad y era capaz de interceptar y descifrar las comunicaciones SSL.

Encriptaría y almacenaría todos sus datos de configuración dentro del Registro de Windows y, mientras Windows se apagaba, se reescribía a sí mismo de la memoria al disco con un nombre diferente y actualizaba su clave de registro. Esto le ayudó a evadir la detección de su software antivirus estándar.

Esto demuestra que un software antivirus o antimalware estándar no es suficiente para detectar rootkits. Sin embargo, existen algunos programas antimalware de primer nivel que lo alertarán sobre las sospechas de un ataque de rootkit.

Los 5 atributos clave de un buen software antivirus

La mayoría de los programas antivirus destacados de la actualidad realizarán estos cinco métodos notables para detectar rootkits.

- Análisis basado en firmas – El software antivirus comparará los archivos registrados con las firmas conocidas de los rootkits. El análisis también buscará patrones de comportamiento que imiten ciertas actividades operativas de rootkits conocidos, como el uso agresivo de puertos.

- Detección de intercepciones – El sistema operativo Windows emplea tablas de punteros para ejecutar comandos que se sabe que inducen a un rootkit a actuar. Dado que los rootkits intentan reemplazar o modificar cualquier cosa que se considere una amenaza, esto avisará a su sistema de su presencia.

- Comparación de datos de múltiples fuentes – Los rootkits, en su intento de permanecer ocultos, pueden alterar ciertos datos presentados en un examen estándar. Los resultados devueltos de llamadas al sistema de alto y bajo nivel pueden revelar la presencia de un rootkit. El software también puede comparar la memoria de proceso cargada en la RAM con el contenido del archivo en el disco duro.

- Verificación de integridad – Cada biblioteca del sistema posee una firma digital que se crea en el momento en que el sistema se consideró “limpio”. Un buen software de seguridad puede comprobar las bibliotecas en busca de cualquier alteración del código utilizado para crear la firma digital.

- Comparaciones de registros – La mayoría de los programas de software antivirus los tienen en un horario preestablecido. Un archivo limpio se comparará con un archivo de cliente, en tiempo real, para determinar si el cliente es o contiene un ejecutable no solicitado (.exe).

Realización de análisis de rootkit

Realizar un análisis de rootkit es el mejor intento para detectar una infección de rootkit. La mayoría de las veces no se puede confiar en que su sistema operativo identifique un rootkit por sí solo y presenta un desafío para determinar su presencia. Los rootkits son espías maestros, que cubren sus huellas en casi todo momento y son capaces de permanecer ocultos a la vista.

Si sospecha que se ha producido un ataque de virus rootkit en su máquina, una buena estrategia para la detección sería apagar la computadora y ejecutar el análisis desde un sistema limpio conocido. Una forma segura de localizar un rootkit dentro de su máquina es mediante un análisis de volcado de memoria. Un rootkit no puede ocultar las instrucciones que le da a su sistema mientras las ejecuta en la memoria de la máquina.

Uso de WinDbg para análisis de malware

Microsoft Windows ha proporcionado su propia herramienta de depuración multifunción que se puede utilizar para realizar análisis de depuración en aplicaciones, controladores o el propio sistema operativo. Depurará el código en modo kernel y en modo de usuario, ayudará a analizar los volcados por caída y examinará los registros de la CPU.

Algunos sistemas Windows vendrán con WinDbg ya incluido. Aquellos que no lo tengan deberán descargarlo de Microsoft Store. Vista previa de WinDbg es la versión más moderna de WinDbg, que proporciona imágenes más fáciles de ver, ventanas más rápidas, secuencias de comandos completas y los mismos comandos, extensiones y flujos de trabajo que el original.

Como mínimo, puede usar WinDbg para analizar una memoria o un volcado de memoria, incluida una pantalla azul de la muerte (BSOD). A partir de los resultados, puede buscar indicadores de un ataque de malware. Si cree que uno de sus programas puede verse obstaculizado por la presencia de malware o está usando más memoria de la necesaria, puede crear un archivo de volcado y usar WinDbg para ayudar a analizarlo.

Un volcado de memoria completo puede ocupar una cantidad significativa de espacio en disco, por lo que puede ser mejor realizar una Modo kernel dump o volcado de memoria pequeña en su lugar. Un volcado en modo kernel contendrá toda la información sobre el uso de memoria del kernel en el momento del bloqueo. Un volcado de memoria pequeña contendrá información básica sobre diversos sistemas como controladores, el kernel y más, pero es pequeño en comparación.

Los volcados de memoria pequeña son más útiles para analizar por qué se ha producido un BSOD. Para detectar rootkits, será más útil una versión completa o del kernel.

Creación de un archivo de volcado en modo kernel

Se puede crear un archivo de volcado en modo kernel de tres formas:

- Habilite el archivo de volcado desde el Panel de control para permitir que el sistema se bloquee por sí solo

- Habilite el archivo de volcado desde el Panel de control para forzar el bloqueo del sistema

- Use una herramienta de depuración para crear una para usted

Iremos con la opción número tres.

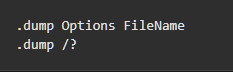

Para realizar el archivo de volcado necesario, solo necesita ingresar el siguiente comando en la ventana de Comando de WinDbg.

Reemplazar Nombre del archivo con un nombre apropiado para el archivo de volcado y el “?” con un F. Asegúrese de que la “f” esté en minúsculas o de lo contrario creará un tipo diferente de archivo de volcado.

Una vez que el depurador haya seguido su curso (el primer escaneo llevará unos minutos considerables), se habrá creado un archivo de volcado y podrá analizar sus hallazgos.

Comprender lo que está buscando, como el uso de memoria volátil (RAM), para determinar la presencia de un rootkit requiere experiencia y pruebas. Es posible, aunque no recomendado para principiantes, probar técnicas de detección de malware en un sistema activo. Para hacer esto, nuevamente se necesitará experiencia y un conocimiento profundo sobre el funcionamiento de WinDbg para no implementar accidentalmente un virus activo en su sistema.

Hay formas más seguras y amigables para los principiantes de descubrir a nuestro enemigo bien escondido.

Métodos de escaneo adicionales

La detección manual y el análisis de comportamiento también son métodos fiables para detectar rootkits. Intentar descubrir la ubicación de un rootkit puede ser un gran problema, por lo que, en lugar de apuntar al rootkit en sí, puede buscar comportamientos similares a los del rootkit.

Puede buscar rootkits en paquetes de software descargados mediante las opciones de instalación Avanzadas o Personalizadas durante la instalación. Lo que deberá buscar son los archivos desconocidos enumerados en los detalles. Estos archivos deben descartarse o puede realizar una búsqueda rápida en línea para encontrar referencias a software malicioso.

Los cortafuegos y sus informes de registro son una forma increíblemente eficaz de descubrir un rootkit. El software le notificará si su red está bajo escrutinio y debe poner en cuarentena cualquier descarga sospechosa o irreconocible antes de la instalación.

Si sospecha que es posible que ya haya un rootkit en su máquina, puede sumergirse en los informes de registro del firewall y buscar cualquier comportamiento fuera de lo normal.

Revisión de informes de registro de firewall

Querrá revisar sus informes de registro de firewall actuales, creando una aplicación de código abierto como Espía de tráfico IP con capacidades de filtrado de registros de firewall, una herramienta muy útil. Los informes le mostrarán lo que es necesario ver en caso de que ocurra un ataque.

Si tiene una red grande con un firewall de filtrado de salida independiente, IP Traffic Spy no será necesario. En su lugar, debería poder ver los paquetes entrantes y salientes a todos los dispositivos y estaciones de trabajo en la red a través de los registros del firewall.

Ya sea que se encuentre en un hogar o en una pequeña empresa, puede usar el módem provisto por su ISP o, si tiene uno, un firewall o enrutador personal para obtener los registros del firewall. Podrás identificar el tráfico de cada dispositivo conectado a la misma red.

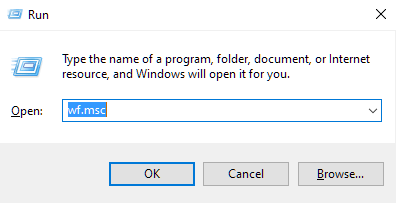

También puede ser beneficioso habilitar los archivos de registro de Firewall de Windows. De forma predeterminada, el archivo de registro está deshabilitado, lo que significa que no se escribe información ni datos.

- Para crear un archivo de registro, abra la función Ejecutar presionando el Tecla de Windows + R.

- Tipo wf.msc en la caja y presione Entrar.

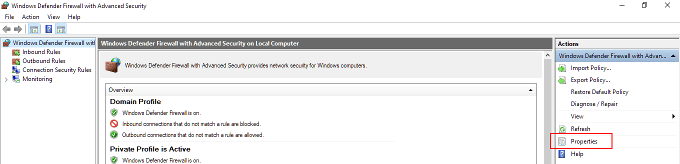

- En la ventana Firewall de Windows y seguridad avanzada, resalte “Firewall de Windows Defender con seguridad avanzada en la computadora local” en el menú del lado izquierdo. En el menú del extremo derecho, en “Acciones”, haga clic en Propiedades.

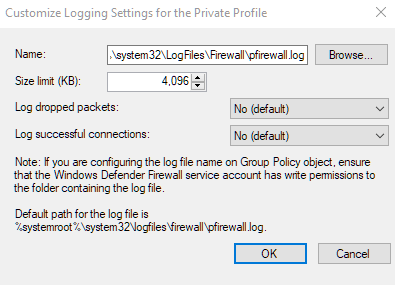

- En la nueva ventana de diálogo, navegue hasta la pestaña “Perfil privado” y seleccione Personalizar, que se puede encontrar en la sección “Registro”.

- La nueva ventana le permitirá seleccionar el tamaño del archivo de registro para escribir, dónde le gustaría que se envíe el archivo y si registrar solo los paquetes perdidos, la conexión exitosa o ambos.

- Los paquetes descartados son aquellos que Windows Firewall ha bloqueado en su nombre.

- De forma predeterminada, las entradas de registro del Firewall de Windows solo almacenarán los últimos 4 MB de datos y se pueden encontrar en el % SystemRoot% System32 LogFiles Firewall Pfirewall.log

- Tenga en cuenta que aumentar el límite de tamaño en el uso de datos para los registros puede afectar el rendimiento de su computadora.

- prensa Okay cuando esté terminado.

- A continuación, repita los mismos pasos que realizó en la pestaña “Perfil privado”, solo que esta vez en la pestaña “Perfil público”.

- Ahora se generarán registros para conexiones públicas y privadas. Puede ver los archivos en un editor de texto como el Bloc de notas o importarlos a una hoja de cálculo.

- Ahora puede exportar los archivos de los registros a un programa analizador de bases de datos como IP Traffic Spy para filtrar y ordenar el tráfico para una fácil identificación.

Esté atento a cualquier cosa fuera de lo común en los archivos de registro. Incluso la más mínima falla del sistema puede indicar una infección de rootkit. Algo parecido al uso excesivo de CPU o ancho de banda cuando no está ejecutando nada demasiado exigente, o en absoluto, puede ser una pista importante.